比特币储蓄

回归简单本质的私钥方案

比特币私钥的存储是整个加密货币生态系统中最关键的环节。在过去的十多年里,由于私钥管理不当,无数投资者损失了他们的数字资产。本文将探讨一种经过深思熟虑的、面向长期储蓄的比特币私钥存储方案。这个方案建立在对各种威胁模型的全面分析基础之上,并充分考虑了人性的弱点和现实世界的各种限制因素。

在讨论具体方案之前,我们需要明确一个关键概念:比特币私钥的存储不仅仅是一个技术问题,更是一个涉及人性、安全和可用性的综合性挑战。任何声称"完美"的解决方案都值得怀疑,因为它往往忽视了现实世界的复杂性。本文提出的方案建立在对人性弱点的深刻理解之上,同时也考虑到了不同用户群体的具体需求。

方法

Simplicity is the ultimate sophistication.

简单是最终的复杂。

很多人推崇使用不锈钢、钛合金等金属材料雕刻助记词,认为这样可以防水防火。 然而这种方法存在严重的安全隐患:金属材料在X光扫描下,文字清晰可见。 这意味着在过海关时,任何人都可能通过安检设备看到你的助记词。 相比之下,将助记词写在随身书本的某几页中是更安全的选择 - 纸张在X光下的 文字几乎无法辨认,而且这种方式也不会引起特别的注意。只要到达目的地后, 用符合BIP39规范的硬件钱包就能轻松恢复资金。 基于以上考虑,本文提出一个简单而可靠的方案:将比特币私钥分为两个独立部分 - 助记词和passphrase(密码短语),采用不同的存储策略。具体而言:

纸的保质期起码也是1000年以上。如果你担心水灾和火灾,不妨多写几本书。 放在家庭书柜、图书馆、亲戚家都可以。书籍作为储存介质的优势在于:它本身就是为了长期保存而设计的, 而且在理想条件下(避免阳光直射、控制温湿度、避免虫害),纸张的寿命可以轻松超过千年。这一点从 现存的古籍就可以得到证实。 助记词采用最传统的纸笔记录方式,使用普通纸张和墨水笔书写。这种看似原始的方法实际上最为可靠 - 在适当的保存条件下,纸质记录可以保存千年以上。而passphrase(密码短语)则完全依赖大脑记忆,这种分离确保了即使助记词泄露,资金依然安全。

书写介质与防火策略:

若需让助记词在水淹、酒精清洗与 800–1000 °C 火场仍可辨识,应优先使用颜料型耐候笔:

防水记号笔、实验室耐酒精细尖笔(如 Staedtler Lumocolor 319),

或 1000 °C 级高温油漆笔(Okitsumo HT / Markal HT / 言未半 1000 °C)。

这类笔的无机颜料在干燥或固化后能够经受反复水浸、75% 乙醇擦拭以及短时高温冲击,

避免普通染料墨水在遇水、高温或紫外照射时褪色、碳化。

书写完成后,将整页或整本笔记平放于市售的

防火文件袋——典型规格为双层玻璃纤维 + 铝箔复合(UL‑94 / EN 1363 耐温 30 min 1093 °C)。

建议把助记词纸张置于铝箔内袋最深处,外侧可再放置数页空白 A4 作为隔热层。

袋外可附一行醒目标注:“内含重要文件,切勿擅自开启”,既减少日常翻阅,又为继承人提供明确线索。

备用策略:准备 2–3 份完全一致的防火袋副本,分别存放于自宅书柜、远地以及其他安全地址。

一旦某地遭灾,其余副本仍能用于恢复。务必每 12 个月检查一次袋体完整性与字迹对照,确保长期可读。

| 产地 | 品牌 / 型号 | 额定耐温 | 推荐基材 | 关键词 / 典型渠道 |

|---|---|---|---|---|

| 日本 | Okitsumo 耐熱Marker (白/黄) | 1000 °C | 不锈钢、钛 | “Okitsumo 耐熱 マーカー 1000℃” Amazon JP、Monotaro |

| 中国 | 言未半 1000 °C 高温记号笔 | 1000 °C | 不锈钢、钛、砂磨铝 | “言未半 高温记号笔 1000度” 京东、淘宝 |

| 中国 | Filolang MK‑100 (细头) | 800 °C | 不锈钢、钛、石头纸 | “Filolang MK‑100 800℃” 1688、京东 |

| 日本 | Sakura Solid Marker | 482 °C | 陶瓷片、云母纸、石头纸 | “樱花 solid marker 高温” 亚马逊、乐天 |

| 日本 | TOYO SA101 Paint Pen | ≈ 500 °C | 不锈钢、铝(需粗化) | “东洋 SA101 耐热 记号笔” 京东、淘宝 |

| 中国 | 亚通 LM‑721 油漆笔 | 600 °C | 不锈钢、陶瓷 | “亚通 LM721 高温记号笔” 淘宝、工业品商城 |

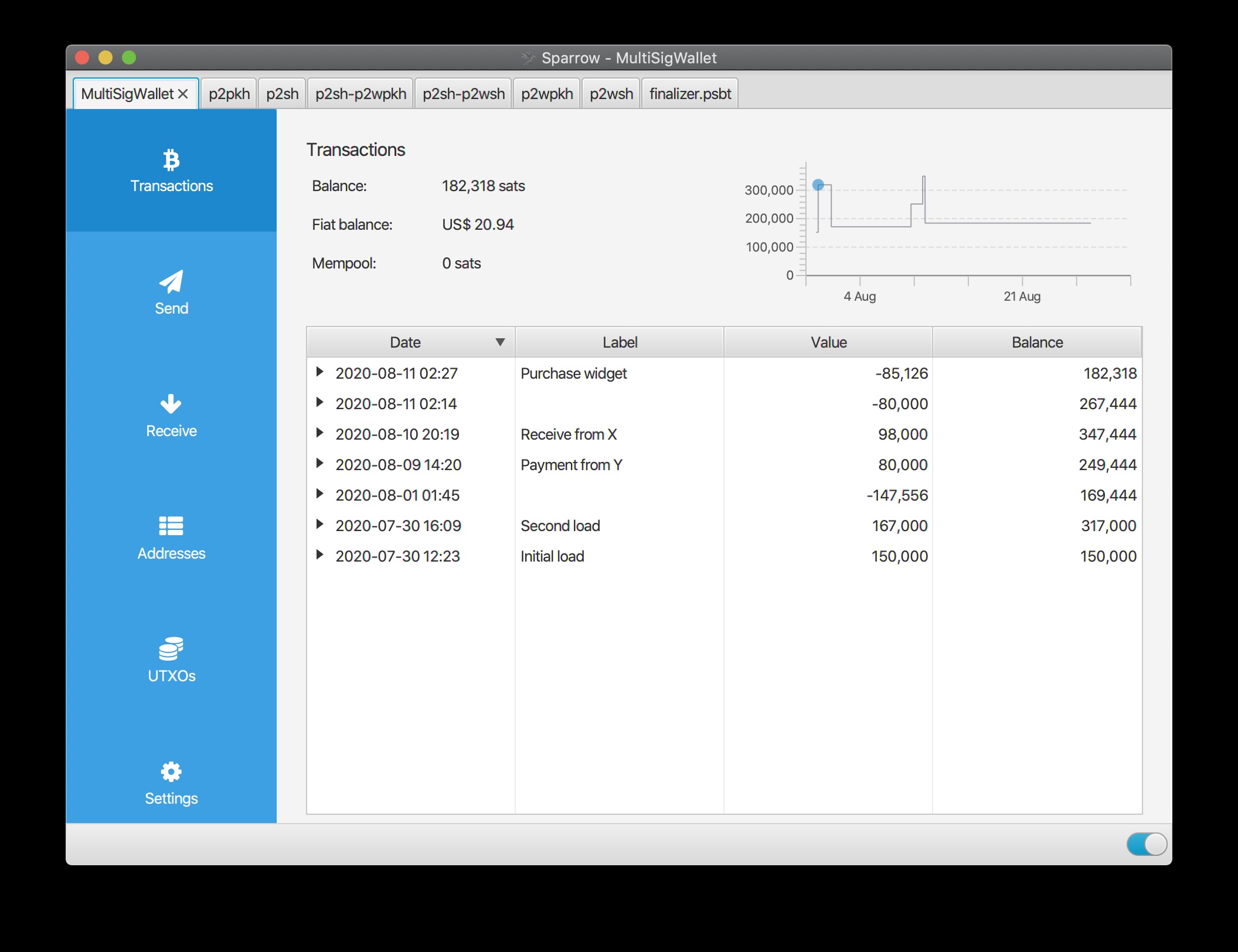

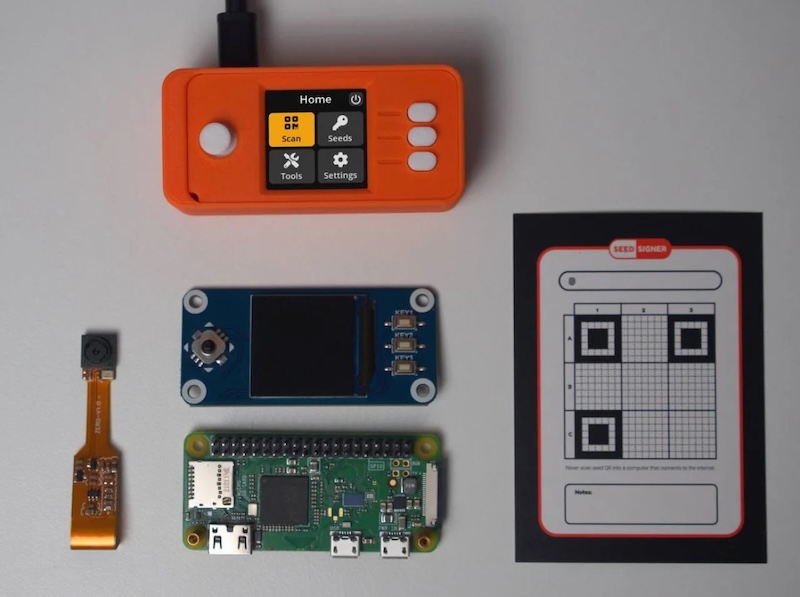

在使用层面,我们的建议很明确: 对于比特币大额储蓄,推荐使用Seed Signer作为签名设备,搭配Sparrow钱包软件。这个组合实现了真正的air gap隔离,并且完全开源可验证。记住,Seed Signer永远不存储任何密钥,每次使用都需要重新输入,这正是它的设计优势所在。

硬件选择的考量:Seed Signer作为完全开源的硬件,非常适合比特币的长期储蓄; 而Ledger因其广泛的生态支持,则更适合altcoin的管理。两者都应该使用自己生成的 种子导入,而不是使用设备自带的随机数生成器。这种组合既保证了核心资产的绝对 安全,又不失便利性。 对于其他加密货币(altcoin)的管理,可以选择Ledger硬件钱包,搭配各类支持Ledger的Chrome浏览器插件使用。Ledger优秀的生态系统支持确保了在DeFi等场景下的便利性。但请记住,Ledger设备中的passphrase也应该只作为临时输入,而不是永久存储。

无论选择哪种设备,有一个原则是不变的:永远使用自己生成的种子导入设备,而不是盲目信任设备的随机数生成器。这不是对设备厂商的不信任,而是对"Don't trust, verify"理念的忠实践行。

Air gap(空气隔离)是一种极端的安全措施,指设备始终与互联网和其他具有联网能力的设备保持物理隔离。 这个术语最早源自军事和工业控制领域,比如核电站的关键系统就采用air gap隔离。 在比特币领域,air gap设备通常使用二维码、microSD卡或手写数据等物理方式传输信息, 从硬件层面杜绝了远程攻击的可能性。 对于那些坚持"不要相信,要验证"(Don't trust, verify)理念的比特币极简主义者来说,Seed Signer这样的设备提供了一条从硬件层面开始构建完全可验证系统的路径。这类设备实现了完全的air gap隔离,通过手工绘制的二维码来传输种子信息,这种方式虽然看似繁琐,却为用户提供了一个完全透明、可控的签名环境。

以上描述的方案看似简单,但每个技术选择背后都蕴含深刻的考量。为了更好地理解这个方案,我们需要从最基础的概念开始,深入剖析每个技术环节的原理和意义。让我们首先来看看助记词(Mnemonic Words)这个概念的由来。

标准先行:从脑钱包失败到BIP39规范

Security through obscurity is no security at all.

通过隐蔽实现的安全根本不是安全。

早期比特币工具BitAddress.org的界面。这类工具尽管在当时很流行,但由于安全性问题最终都被淘汰。它们的消失提醒我们:在加密货币领域,个人发明的解决方案往往难以经受时间的考验。

在比特币发展的早期,有一个颇具吸引力的想法:何不直接用自己能记住的词句来生成私钥?这就是"脑钱包"(Brain Wallet)的由来。Brainwallet.org就是当时最流行的实现之一,用户只需输入一段自选的文字,就能生成对应的比特币私钥。这个想法表面上看起来完美:无需记忆随机生成的助记词,使用自己熟悉的句子就可以。

早期比特币工具BitAddress.org的界面。这类工具尽管在当时很流行,但由于安全性问题最终都被淘汰。它们的消失提醒我们:在加密货币领域,个人发明的解决方案往往难以经受时间的考验。

在比特币发展的早期,有一个颇具吸引力的想法:何不直接用自己能记住的词句来生成私钥?这就是"脑钱包"(Brain Wallet)的由来。Brainwallet.org就是当时最流行的实现之一,用户只需输入一段自选的文字,就能生成对应的比特币私钥。这个想法表面上看起来完美:无需记忆随机生成的助记词,使用自己熟悉的句子就可以。

然而,这种方法存在致命缺陷。首先,人类选择的词句远非随机,攻击者可以通过字典攻击轻易破解。那些看似独特的句子,比如莎士比亚名句或圣经经文,都可能在预设的字典中。其次,这类在线工具本身就构成了安全隐患,没人能确保它们不会记录用户输入的种子句子。

更严重的是,这些早期工具大多已经消失在历史长河中。Brainwallet.org的永久关闭就是一个典型例子。这不仅意味着用户失去了生成工具,更重要的是,如果忘记了原始的输入句子,就再也无法通过相同的算法重新生成私钥。这种非标准化的方案,最终都难逃被历史淘汰的命运。

这些教训直接促进了BIP39提案的诞生。通过标准化的助记词方案,比特币社区解决了私钥备份和恢复的核心问题。BIP39不仅规定了熵的生成方式,还确立了助记词到种子的转换标准。正是这种标准化,确保了即使在工具更迭的情况下,用户的资产依然安全可访问。

这段历史给我们最重要的启示是:在密码学和加密货币领域,个人的"聪明"想法往往不如经过充分验证的标准方案。无论是自创的密钥生成方法,还是某位"大师"推荐的特殊技巧,都可能因为缺乏广泛验证和持续维护而成为安全隐患。只有坚持共识的标准规范,才能确保资产的长期安全。

助记词:让随机数变得可记忆

Technology is best when it brings people together.

科技最好的状态是将人们联系在一起。

比特币的私钥本质上是一串256位的随机数。对于计算机而言,这串数字是完美的,但对于人类的认知系统来说,这就像是天书一般难以处理。人类的大脑在进化过程中,形成了特定的记忆模式 - 我们擅长记忆具象的事物、情感的经历,而非抽象的数字序列。这种认知鸿沟的存在,促使了BIP39提案的诞生。

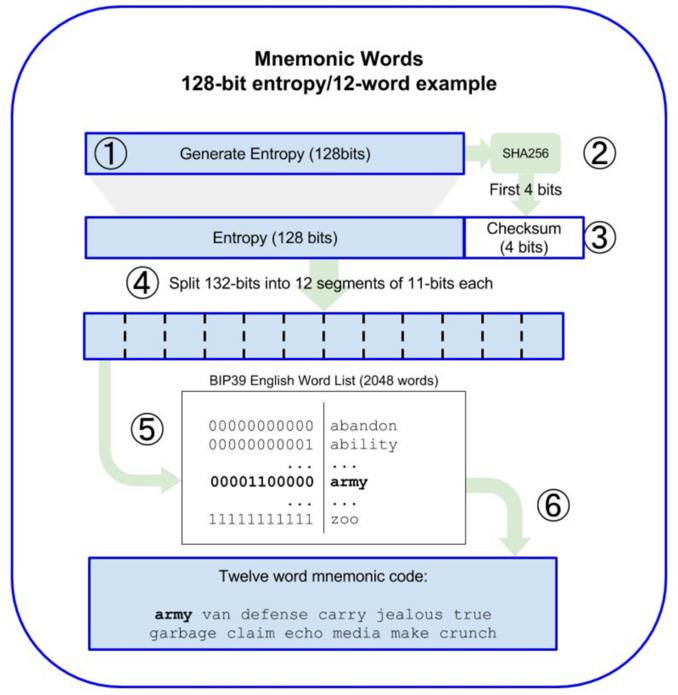

BIP39全称是Bitcoin Improvement Proposal 39,于2013年提出,是比特币发展历史上的一个重要里程碑。通过一个精心设计的算法,它将256位随机数映射到一个包含2048个精心挑选的英文单词词库中,最终转换成12个或24个单词的助记词组。这种转换保持了原有的密码学安全性,同时大大提升了人类记忆和抄写的可能性。

BIP39规范定义的助记词生成流程。词库来自BIP39标准词库,这些词经过精心挑选:都至少有4个字母不同,避免近似词,前4个字母可唯一确定单词。详细实现可参考Ian Coleman的BIP39工具。

BIP39标准的核心创新在于它巧妙地实现了计算机随机性和人类可记忆性的平衡。如边图所示,整个过程通过SHA256和查表将纯随机数转换为助记词,这种转换既保证了密码学安全性,又极大地提升了实用性。每个助记词实际代表了11位的熵,加上最后的校验和,构成了一个完整的密码系统。

BIP39规范定义的助记词生成流程。词库来自BIP39标准词库,这些词经过精心挑选:都至少有4个字母不同,避免近似词,前4个字母可唯一确定单词。详细实现可参考Ian Coleman的BIP39工具。

BIP39标准的核心创新在于它巧妙地实现了计算机随机性和人类可记忆性的平衡。如边图所示,整个过程通过SHA256和查表将纯随机数转换为助记词,这种转换既保证了密码学安全性,又极大地提升了实用性。每个助记词实际代表了11位的熵,加上最后的校验和,构成了一个完整的密码系统。

每个单词在词库中都代表11位信息(2^11=2048),这就解释了为什么我们需要24个单词来安全地保存一个256位的密钥(24 × 11 = 264位,其中一部分用作校验和)。这种设计既保证了密码学安全性,又尽可能地照顾了人类的认知限制。

然而,即使是12个随机单词的组合,对大多数人来说仍然是一个巨大的记忆负担。这些单词之间没有语义联系,也不构成任何有意义的叙事。记忆它们就像是在记忆一串毫无关联的电话号码,这违背了人类记忆的自然规律。

这个问题的解决方案来自于passphrase(密码短语)的概念。它允许用户在助记词的基础上,添加一个自定义的"第25个词"。与随机生成的助记词不同,这个密码短语可以是任何用户选择的字符串,这就为个性化和易记忆性提供了可能。

Passphrase通过PBKDF2-HMAC-SHA512函数与助记词结合,生成最终的种子。这意味着即使助记词相同,不同的passphrase会生成完全不同的钱包。这种设计巧妙地实现了"双因素"保护:助记词作为"你拥有的东西",passphrase作为"你知道的东西"。这种分离不仅提供了额外的安全层,还为我们设计完整的比特币储蓄方案提供了基础。

警惕!你的助记词真的是随机的吗?

God does not play dice with the universe, but when we need randomness, we should make sure we roll the dice ourselves.

上帝不与宇宙掷骰子,但当我们需要随机性时,应该确保亲自掷骰子。

在比特币世界中,有一个最根本的安全问题常常被忽视:你的私钥到底从何而来?即使是最安全的硬件钱包,如果其中的随机数生成器被动过手脚,那么所有的安全措施都将形同虚设。事实上,这种威胁并非杞人忧天 - 历史上已经出现过多起随机数生成器被植入后门的案例。

想象一下这个场景:某个硬件钱包制造商在设备中植入了一个特殊的随机数生成算法。表面上,它产生的数字看起来完全随机,但实际上所有生成的私钥都来自一个预设的范围。这就像是一个有着上百万把钥匙的保险箱,看似安全,但制造商手里可能握有一把万能钥匙。

早期的骰子生成方法试图通过普通骰子 直接生成BIP39助记词。这种方法虽然数学上正确,但实践中存在严重问题:首先,需要投掷大量 次数(每个单词约需5次),容易出错且耗时;其次,为了简化这个过程,用户往往会借助在线工具 或程序,这就违反了air gap原则。最重要的是,在线工具本身可能包含恶意代码,反而带来了新的 安全隐患。这也是为什么后来出现了更好的解决方案。 正是基于这些安全隐患,比特币社区发展出了多种物理随机数生成方案。最早的尝试是使用普通骰子,但这种方法虽然理论上可行,实践中却过于复杂且容易出错。社区需要一个既安全又实用的解决方案。

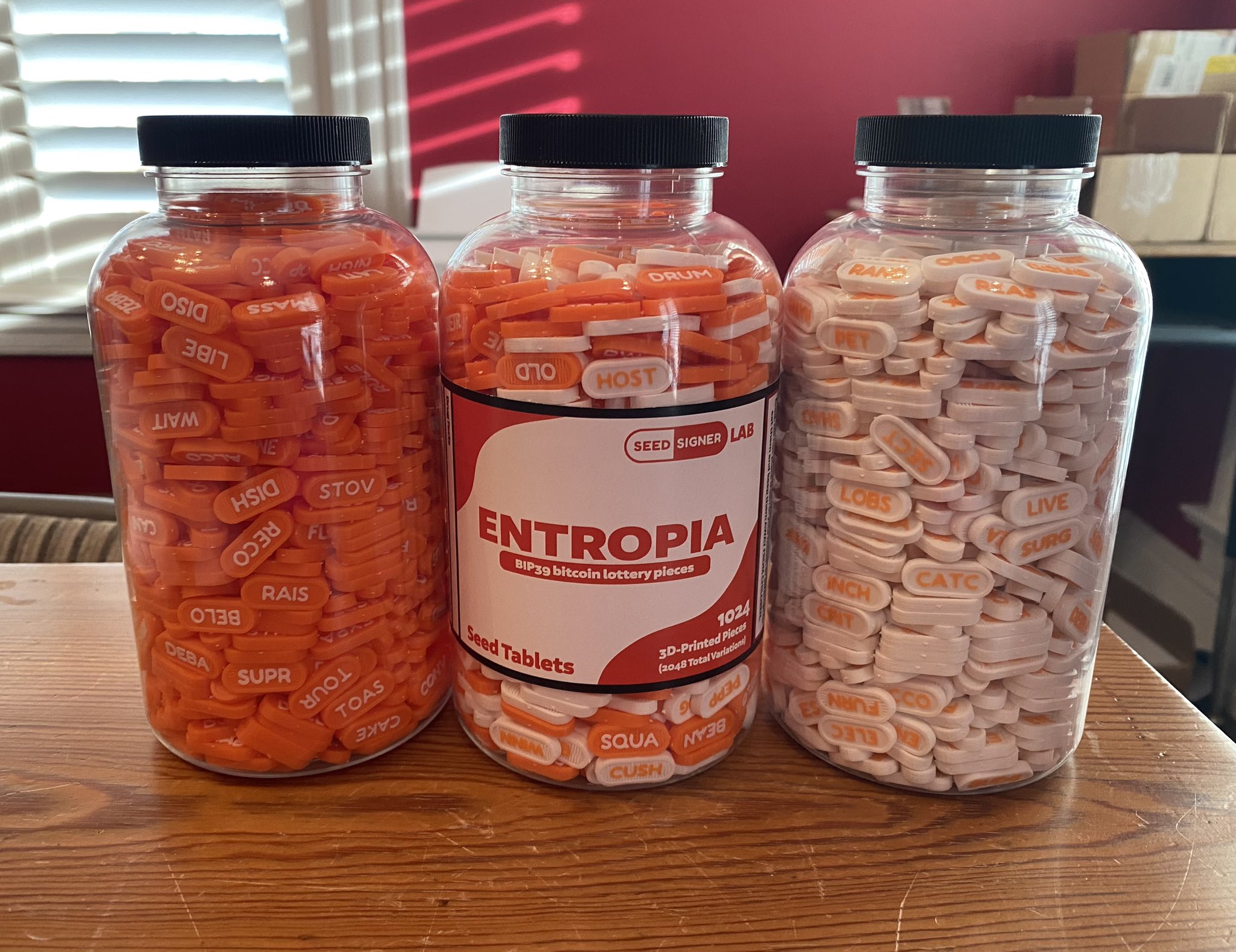

Entropia V2 "Austrian Edition"提供了一种优雅的解决方案。这套物理随机数生成工具包含了完整的BIP39词库,通过物理抽取的方式生成助记词。每个骰子都印有词库中的单词,用户可以通过多次随机抽取来构建助记词。这种方法不仅完全可验证,还赋予了私钥生成过程一种仪式感。

在这样的背景下,专业的物理随机数生成工具应运而生。 OpenPills提供了这样的开源3D打印方案。这些工具的核心理念是:通过可见、可触摸、可验证的物理过程来生成随机数,而不是盲目信任电子设备的随机数生成器。

Entropia V2 "Austrian Edition"提供了一种优雅的解决方案。这套物理随机数生成工具包含了完整的BIP39词库,通过物理抽取的方式生成助记词。每个骰子都印有词库中的单词,用户可以通过多次随机抽取来构建助记词。这种方法不仅完全可验证,还赋予了私钥生成过程一种仪式感。

在这样的背景下,专业的物理随机数生成工具应运而生。 OpenPills提供了这样的开源3D打印方案。这些工具的核心理念是:通过可见、可触摸、可验证的物理过程来生成随机数,而不是盲目信任电子设备的随机数生成器。

在现实操作层面,你并不需要花费数百元去 3D 打印一套 “orange pill” 随机工具。最经济可行的做法是:直接用分辨率 ≥ 300 DPI 的普通激光打印机,将整份 2048 词 BIP39 词库打印在几张 A4 上。剪成小条或覆膜后,用日式「笔仙」之类的随机小游戏(或掷骰选行列)挑出 23 个单词;最后一个第 24 个校验词,则通过 Seed Signer 在 air‑gap 模式下离线计算,绝不触网。这样即可获得与昂贵物理方案几乎等价、且完全可验证的随机助记词组。

生成随机数的物理方法可能看起来"原始"或"不够高科技",但这恰恰是它的优势所在。这种方法完全消除了对硬件制造商的信任依赖,实现了比特币最核心的理念之一:不要相信,要验证(Don't trust, verify)。

更重要的是,物理随机数生成过程还有一个意想不到的好处:它强制用户慢下来,认真思考私钥生成的每个步骤。这种刻意放慢的过程不仅能够减少操作错误,还能帮助用户更深入地理解比特币私钥的本质 - 它不过是一串随机数,而这串随机数的质量直接决定了你的资产安全。

因此,对于准备长期持有比特币的用户来说,认真考虑私钥的来源不是可选项,而是必需品。无论你选择使用哪种物理随机数生成方法,重要的是要确保这个过程是你能够完全理解和验证的。毕竟,在加密货币世界中,你的私钥就是你的主权,而这个主权不应该建立在对任何第三方的信任之上。

BIP39词库:2048个精心挑选的单词

BIP39使用的2048个英文单词并非随机选择,而是经过精心筛选。这些单词都相对简单常见,并且刻意避免了容易混淆的近似词。为了便于查阅和使用,以下提供完整的BIP39词库:

将这份词库打印出来并妥善保管是一个好习惯。它可以帮助你在离线环境中验证助记词,也可以用于手动生成助记词。需要注意的是,在线验证助记词可能会带来安全风险,因此建议使用离线工具或硬件钱包来处理助记词。

Passphrase(密码短语):金蝉脱壳的数字艺术

Deception in service of the greater good is not a fault—it is a feature.

为更大的利益进行的欺骗不是缺陷,而是特性。

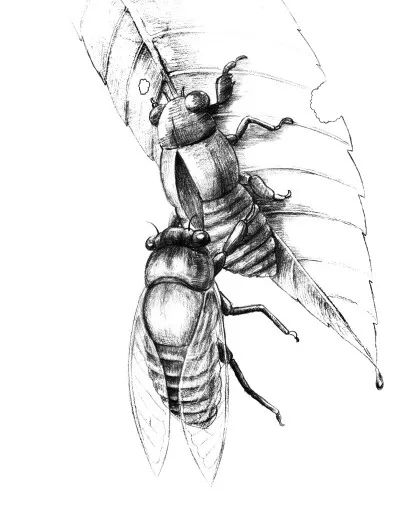

金蝉脱壳是自然界最巧妙的防御艺术之一:蝉留下一个完整逼真的外壳,既能迷惑天敌,又能保护自己顺利脱身。这种策略启发了现代密码学中的"可否认性"设计:

通过创造可信的假象来保护真实的价值。

在密码学界,存在一个著名的"橡胶管攻击"(rubber-hose attack)或"五美元扳手攻击"($5 wrench attack)难题:再复杂的加密算法,也敌不过简单的物理威胁。面对这个难题,比特币通过passphrase(密码短语)机制提供了一个优雅的解决方案,这种设计堪称是数字世界的"金蝉脱壳"之术。

金蝉脱壳是自然界最巧妙的防御艺术之一:蝉留下一个完整逼真的外壳,既能迷惑天敌,又能保护自己顺利脱身。这种策略启发了现代密码学中的"可否认性"设计:

通过创造可信的假象来保护真实的价值。

在密码学界,存在一个著名的"橡胶管攻击"(rubber-hose attack)或"五美元扳手攻击"($5 wrench attack)难题:再复杂的加密算法,也敌不过简单的物理威胁。面对这个难题,比特币通过passphrase(密码短语)机制提供了一个优雅的解决方案,这种设计堪称是数字世界的"金蝉脱壳"之术。

Passphrase在密码学中扮演了盐(salt)的角色,但其作用远超传统的盐值。每个不同的passphrase都会导致完全不同的密钥树派生路径: Master Key = HMAC-SHA512(Key="Bitcoin seed", Data=Seed) 其中 Seed = PBKDF2(Password=Mnemonic || Passphrase, Salt="mnemonic"+Passphrase) Passphrase(密码短语)虽然看起来像是一个普通的密码,但它的作用机制却完全不同。普通的密码是用来验证身份的,输入正确的密码就能解锁特定的内容。但passphrase实际上是助记词的一个扩展,它通过PBKDF2-HMAC-SHA512函数与助记词结合,生成一个全新的种子。这意味着每个不同的passphrase都会生成一个完全不同的钱包,而不是简单地"锁住"同一个钱包。

在技术实现上,最终的种子生成过程可以表示为:

Seed = PBKDF2(

Password = mnemonic_words || passphrase,

Salt = "mnemonic" + passphrase,

Iterations = 2048,

OutputLength = 512 bits

)

这种设计带来了两个重要的安全特性:首先,没有"错误的passphrase"这个概念,每个passphrase都会生成一个有效的钱包,这就消除了暴力破解的可能性;其次,即使助记词泄露,没有正确的passphrase也无法访问资金,这提供了一个额外的安全层级。从数学角度看,如果攻击者获得了助记词,要穷举包含大小写字母、数字和特殊字符的8位passphrase,需要尝试 (26 + 26 + 10 + 32)^8 ≈ 2.8 × 10^14 种可能。

正是基于这种独特的设计,passphrase不仅提供了额外的安全性,更为应对物理威胁提供了可行的防御策略:你可以准备多个passphrase,每个对应不同金额的钱包。在面对威胁时,可以交出小额钱包的passphrase作为"金蝉脱壳",既保护了主要资产,又提供了可信的妥协表象。这种策略的关键在于:所有的钱包都是"真实"的,没有人能证明你还有其他passphrase。

Passphrase可以是任何字符串,不限于英文单词。这意味着你可以使用对你来说有特殊意义的短语,比如一首诗的某个片段,或者一个只有你知道背景的生活细节。这种个性化不仅提高了安全性,还大大增强了可记忆性。毕竟,人类的记忆擅长存储有意义的信息,而非随机的字符组合。

然而,这种强大的防御机制也带来了一个严峻的挑战:如果忘记了passphrase,就意味着永远失去了对应钱包中的资金。不同于中心化服务的"找回密码"功能,在比特币网络中,没有任何方法可以恢复丢失的passphrase。这就要求我们在选择passphrase时,既要考虑其防御性,也要确保自己能够长期可靠地记住它。选择一个既安全又不会忘记的passphrase,可能是比特币安全存储中最需要仔细权衡的决定。

2021年6月,比特币早期参与者Mircea Popescu在哥斯达黎加意外去世,据传他控制着多达100万枚比特币。

这个悲剧性事件提醒我们:在加密货币世界中,密钥的继承规划与资产安全同样重要。没有正确的继承计划,

巨额资产可能永远锁在区块链上,成为"死币"(lost coins)。

比特币社区已经见证过太多因密钥丢失或持有者意外事故而永久锁定的比特币。这提醒我们,一个完整的比特币存储方案不仅要考虑安全性,还要考虑如何确保在极端情况下资产能够被合法继承者取回。这就需要在保证安全性的同时,设计一个合理的密钥传承机制。

2021年6月,比特币早期参与者Mircea Popescu在哥斯达黎加意外去世,据传他控制着多达100万枚比特币。

这个悲剧性事件提醒我们:在加密货币世界中,密钥的继承规划与资产安全同样重要。没有正确的继承计划,

巨额资产可能永远锁在区块链上,成为"死币"(lost coins)。

比特币社区已经见证过太多因密钥丢失或持有者意外事故而永久锁定的比特币。这提醒我们,一个完整的比特币存储方案不仅要考虑安全性,还要考虑如何确保在极端情况下资产能够被合法继承者取回。这就需要在保证安全性的同时,设计一个合理的密钥传承机制。

密码短语安全:无限可能的钱包宇宙

这是一个真实的Reddit安全挑战,展示了即便拥有助记词和大量提示,破解passphrase的难度依然很高。最终的破解过程证明了暴力破解的局限性。 Passphrase是BIP39体系中最强大却常常被忽视的安全特性。它不仅仅是一个额外的密码,而是一个可以创造出无限可能性的魔法钥匙。每一个不同的passphrase都会从同一组助记词生成一个全新的钱包,这就创造了一个令人惊叹的可能性空间。

我们来看一个发生在Reddit上的真实案例:有人公布了一个包含0.0002437 BTC的钱包助记词:

symptom few lift suspect hire visual oppose sustain merge drastic salmon require挑战者同时告诉大家这个钱包设置了一个passphrase,并陆续提供了以下线索:

- passphrase长度为20个字符

- 包含特殊字符$和!

- 包含字母y、g、r和n

- 总共使用了11个不同的字母

在长达数月的时间里,即使拥有这么多信息,依然很少有人能破解这个密码。最终密码被证实是"y0ulln3v3rgue$$thi$!"。这个过程完美地展示了passphrase的强大之处:即使我们知道长度是20个字符,仅考虑小写字母、数字和两个特殊符号,可能性空间也达到了(26+10+2)^20,这是一个天文数字。而在现实使用中,我们的passphrase可以使用任意字符,长度不限,这就创造了一个实际上无法被暴力破解的安全屏障。

最重要的是,一个好的passphrase不需要像上面的例子那样复杂。它可以是一句对你来说有特殊含义的话,一个只有你知道的生活细节,或者一个独特的记忆。这种个性化不仅确保了安全性,还大大提升了可记忆性。

仅考虑11个英文字母的组合数:2611≈3.67×1015种可能。 这相当于3,670万亿,或0.367京。为理解这个数字的规模:银河系有约1,000至4,000亿颗恒星, 而这个密码空间是银河系恒星数量上限的数万倍。换句话说,如果将银河系中所有恒星数目 (假设约2,000亿颗)乘以1万多倍,才能接近这个密码总数的规模。详细计算过程: 262=676,263=17,576,264=456,976, 265=11,881,376,最终2611≈3.67×1015。 当我们谈论密码的复杂度时,即便只考虑最简单的情况 - 11个小写英文字母的组合,产生的可能性也是一个天文数字。而在实际使用中, 由于可以使用大小写字母、数字和特殊符号,且长度不受限制,真实的可能性空间要远超这个数字。这就是为什么一个精心设计的 passphrase实际上是无法通过暴力破解的。

使用比特币钱包软件选择

在讨论硬件钱包之前,我们需要先认识一个关键的软件工具:Sparrow。这个开源的比特币钱包软件不仅是各类硬件钱包的统一入口,更是实现高级安全策略的重要支撑。

为了帮助用户更好地理解Sparrow的功能,以下是一个详细的使用教程:

这个视频详细展示了Sparrow的主要功能,从基础设置到高级特性的使用。作为一个开源的比特币钱包软件,Sparrow的每个功能都是透明和可验证的,这对于构建可信的比特币存储方案至关重要。

Sparrow的界面设计反映了其核心理念:既要支持高级功能,又要保持直观易用。从多重签名到

观察钱包(watch-only wallet),从单一私钥到完整的HD钱包,所有这些复杂的概念都被

整合在一个统一的界面中。

与其他钱包软件相比,Sparrow在安全性上有两个显著特点:首先,它使用Argon2(2015年密码哈希竞赛的冠军)进行密钥派生,通过刻意增加计算时间(在现代硬件上至少500ms)来抵御暴力破解;其次,它甚至会加密公钥(xpub)数据,这看似过度的安全措施实际上是"金蝉脱壳"策略的重要组成部分。

Sparrow的界面设计反映了其核心理念:既要支持高级功能,又要保持直观易用。从多重签名到

观察钱包(watch-only wallet),从单一私钥到完整的HD钱包,所有这些复杂的概念都被

整合在一个统一的界面中。

与其他钱包软件相比,Sparrow在安全性上有两个显著特点:首先,它使用Argon2(2015年密码哈希竞赛的冠军)进行密钥派生,通过刻意增加计算时间(在现代硬件上至少500ms)来抵御暴力破解;其次,它甚至会加密公钥(xpub)数据,这看似过度的安全措施实际上是"金蝉脱壳"策略的重要组成部分。

在功能性方面,Sparrow支持几乎所有主流的硬件钱包,包括Ledger、Trezor、Coldcard等。这种广泛的兼容性不是简单的堆砌,而是通过统一的接口为不同的硬件设备提供一致的用户体验。无论用户选择哪种硬件钱包,都能通过Sparrow实现高级的钱包管理功能。

对于多重签名(MultiSig)钱包,Sparrow提供了完整的创建和管理支持。用户可以混合使用不同的硬件钱包,这不仅提供了厂商多样性保护,还能根据具体需求灵活调整安全策略。例如,可以用Ledger保管日常使用的密钥,同时用Coldcard存储备份密钥。

更重要的是,Sparrow支持完整的描述符(Descriptor)钱包,这意味着用户可以精确控制钱包的每个技术细节。这种灵活性对于实现复杂的安全策略至关重要,比如创建具有不同用途的子钱包,或者实现高级的继承规划。

什么是"硬件钱包":一个常见的误解

在讨论硬件钱包之前,我们首先需要纠正一个常见的误解。很多人将硬件钱包视为一个存储比特币的设备,就像传统钱包存放现金一样。这种理解是完全错误的。从技术角度看,所谓的"硬件钱包"实际上是两个完全不同的功能组件:签名计算设备和交易广播设备。

BIP44规范定义了HD钱包的层级确定性路径:m/purpose'/coin'/account'/change/address_index。 然而一些硬件钱包制造商采用了自己的派生路径,比如Ledger默认使用m/44'/60'/0'/0/0用于以太坊, 而Trezor则严格遵循BIP44标准。这种差异看似令人困惑,但由于所有路径都是公开的标准, 因此用任何兼容BIP39的钱包都能通过调整派生路径来恢复资金。比如在Sparrow钱包中, 你可以手动选择不同的派生路径来匹配特定的硬件钱包。 使用标准的硬件钱包,直接可以通过助记词恢复资产。虽然不同的硬件钱包可能使用略有不同的地址派生路径,但这些都是有据可查的标准规范,通过正确的路径设置,最终都可以完整恢复你的资产。

电子设备的复杂性直接影响其寿命和可维护性。即使是相对简单的Ledger设备,在使用10年后也会遇到各种硬件问题,比如LED屏幕失效。 但与智能手机相比,这些问题通常可以通过简单的零件更换来解决。这正是为什么我们需要尽可能简单的硬件设计。 在选择签名设备时,很多人会问:为什么不直接用旧iPhone这样的设备?表面上看,一台离线的iPhone似乎是理想的选择:它有良好的安全性,完整的操作系统,还有出色的用户界面。然而,这个选择忽视了一个关键问题:电子设备的复杂性与其可维护性成反比。

一台iPhone包含数以千计的元器件,每一个都可能成为潜在的故障点。当设备在5-10年后出现问题时,维修难度和成本可能让整个方案变得不可行。相比之下,专门的签名设备(如Ledger或ColdCard)采用了极简设计:一个安全芯片、一个简单的处理器、基础的显示屏和按键。这种简单性不仅提高了可靠性,更重要的是确保了长期可维护性。

这个设计理念告诉我们:在选择比特币存储方案时,不应该被当下的便利性所迷惑。我们需要的不是功能最强大的设备,而是能够持续稳定工作20年以上的简单可靠的工具。在这个意义上,硬件钱包的设计哲学与比特币本身极为相似:简单性是最重要的特性。

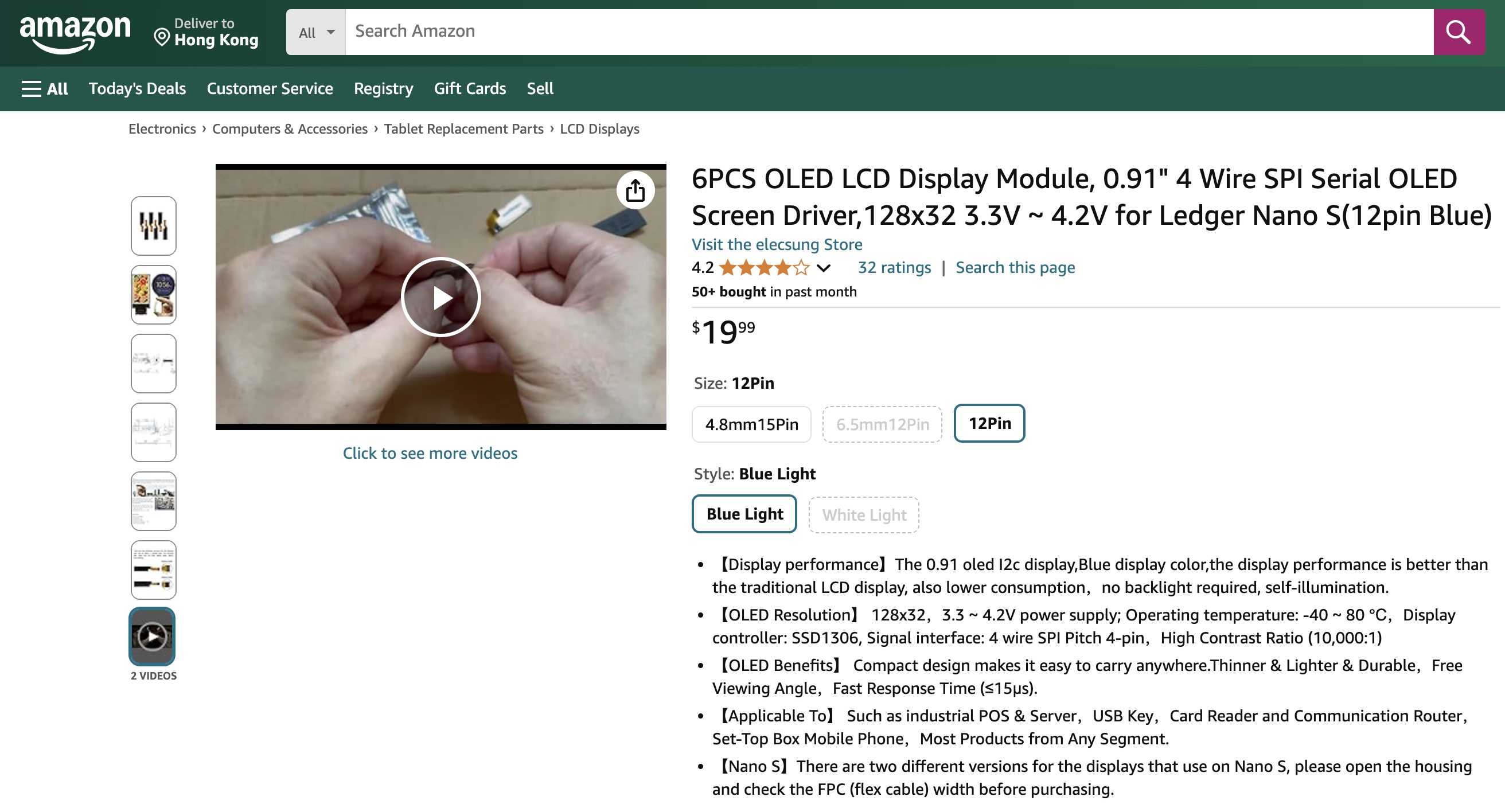

Ledger Nano S的LCD屏幕更换套件在亚马逊上公开销售,

并配有详细的维修视频指南。这种社区驱动的维修文化体现了比特币用户对自主性的追求:即使是设备维修,

也不愿意将硬件钱包交给第三方,而是选择自己动手。这正是简单硬件设计的价值所在 - 它让普通用户也能

进行基础维护。

硬件钱包的简单性在长期使用中展现出了独特的优势。以Ledger Nano S为例,当其LCD屏幕在多年使用后出现故障时,用户完全可以自行维修。考虑到硬件钱包的安全属性,将设备寄回厂家维修可能会带来安全隐患,自主维修就成为了最佳选择。这种可维修性不是偶然的,而是源于其模块化和简单的硬件设计理念。

Ledger Nano S的LCD屏幕更换套件在亚马逊上公开销售,

并配有详细的维修视频指南。这种社区驱动的维修文化体现了比特币用户对自主性的追求:即使是设备维修,

也不愿意将硬件钱包交给第三方,而是选择自己动手。这正是简单硬件设计的价值所在 - 它让普通用户也能

进行基础维护。

硬件钱包的简单性在长期使用中展现出了独特的优势。以Ledger Nano S为例,当其LCD屏幕在多年使用后出现故障时,用户完全可以自行维修。考虑到硬件钱包的安全属性,将设备寄回厂家维修可能会带来安全隐患,自主维修就成为了最佳选择。这种可维修性不是偶然的,而是源于其模块化和简单的硬件设计理念。

硬件加密的地缘政治困境

Those who would give up essential Liberty, to purchase a little temporary Safety, deserve neither Liberty nor Safety.

以牺牲基本自由换取一时安全的人,既不配拥有自由,也不配拥有安全。

在谈论硬件钱包的安全性时,我们面临着一个很少被讨论但极其重要的问题:所有商用的硬件加密模块(HSM)实际上都来自于极少数几个国家。这不是偶然的。高等级的加密技术长期被视为军事装备,受到严格的出口管制。

目前主流硬件钱包使用的安全芯片主要来自以下几个来源:法国的ST31/33系列(用于Ledger), 美国的各类商用HSM,以及部分来自荷兰的NXP芯片。这种高度集中的供应格局不仅反映了技术壁垒, 更体现了地缘政治的现实。 目前消费级硬件钱包市场上,我们主要看到来自法国(如Ledger使用的ST系列芯片)和美国的加密方案。虽然俄罗斯和中国等国家也有强大的密码学研究传统和能力,但他们的高等级加密技术基本限制在军用领域,很少在商业产品中看到。这种垄断性的市场格局带来了一个不容忽视的安全隐患:我们不得不信任这些主流加密方案的提供者。

这就带来了一个两难的选择:完全开源的硬件方案(如SeedSigner)虽然透明可验证,但无法提供硬件级的密钥加密保护;而带有加密芯片的方案(如Ledger或Trezor)虽然提供了更好的物理安全性,但不可避免地引入了对特定国家或企业的信任依赖。

更值得警惕的是,这些商用加密芯片都可能存在"后门"。历史上已经多次证实,一些看似安全的加密方案实际上包含了有意设计的弱点。著名的RSA BSAFE事件就是一个例子,NSA通过在标准中植入后门,实现了对加密通信的破解能力。

这一现实启示我们:在选择和使用硬件钱包时,不能盲目追求某一个特性。完全开源但缺乏硬件加密保护的方案,和封闭但提供硬件级安全的方案,都有其局限性。真正的安全往往来自于对这些局限性的清醒认识,并通过多重保护机制(如passphrase)来弥补单一方案的不足。

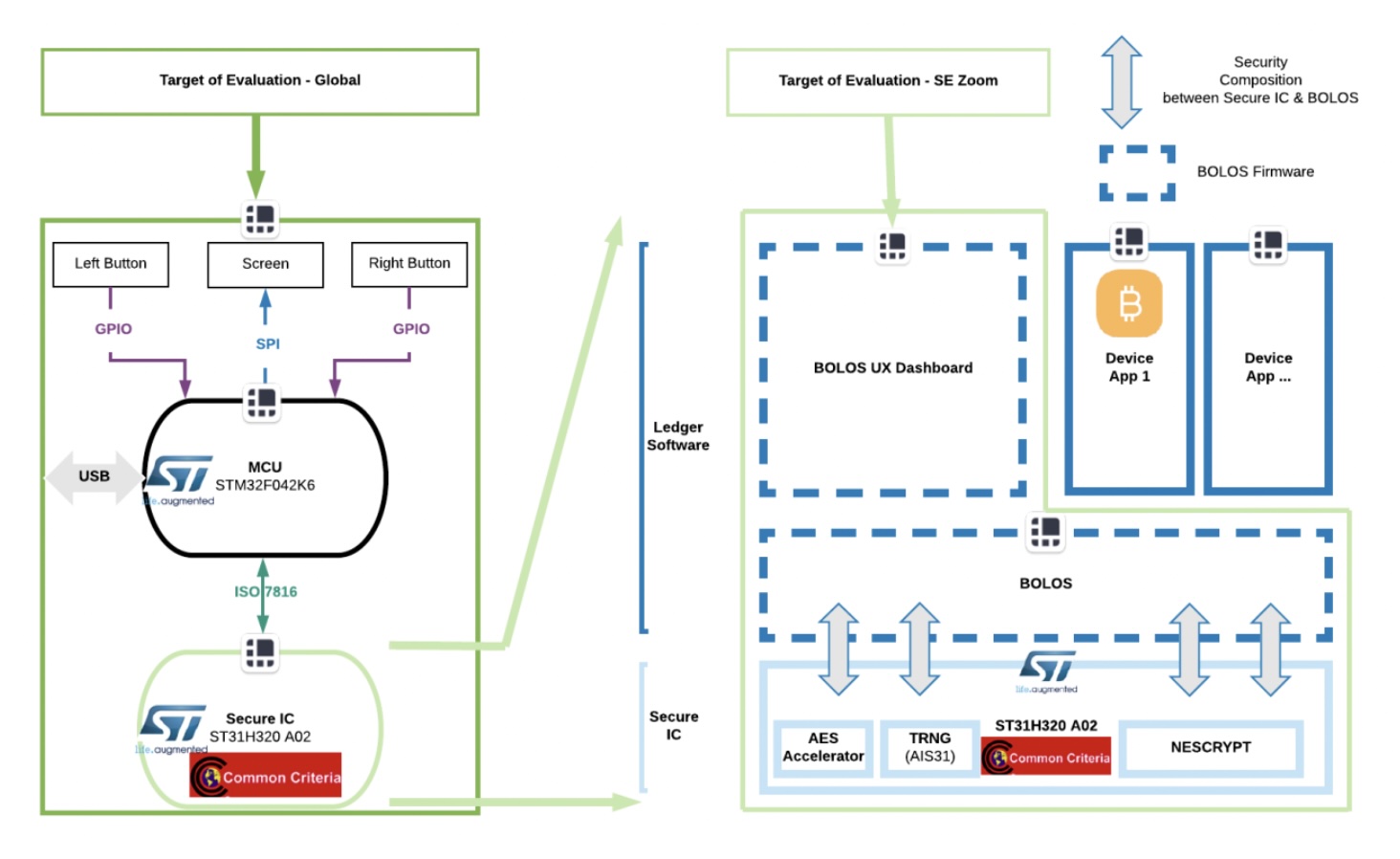

Ledger的双芯片设计:普通MCU(STM32F042K6)负责用户界面和通信,而安全芯片(ST31H320 A02)

则处理所有密钥相关操作。这种隔离设计通过ISO7816协议通信,确保了密钥永远不会离开安全芯片。

安全芯片获得了法国国家网络安全局(ANSSI)的Common Criteria EAL5+认证。此图中请重点关注左上角部分,

每一个按钮都是一个独立的可攻击点。

专业的硬件安全评估遵循严格的国际标准。以法国的CSPN(Security Certification of First Level)为例,

这套由法国国家网络安全局制定的标准

详细规定了硬件安全评估的各个方面:从加密算法实现、随机数生成,到物理攻击防护,都有严格的测试要求。这种评估不是一次性的,

而是一个持续的过程,确保设备在其整个生命周期中都能保持安全性。

Ledger的双芯片设计:普通MCU(STM32F042K6)负责用户界面和通信,而安全芯片(ST31H320 A02)

则处理所有密钥相关操作。这种隔离设计通过ISO7816协议通信,确保了密钥永远不会离开安全芯片。

安全芯片获得了法国国家网络安全局(ANSSI)的Common Criteria EAL5+认证。此图中请重点关注左上角部分,

每一个按钮都是一个独立的可攻击点。

专业的硬件安全评估遵循严格的国际标准。以法国的CSPN(Security Certification of First Level)为例,

这套由法国国家网络安全局制定的标准

详细规定了硬件安全评估的各个方面:从加密算法实现、随机数生成,到物理攻击防护,都有严格的测试要求。这种评估不是一次性的,

而是一个持续的过程,确保设备在其整个生命周期中都能保持安全性。

在Ledger的设计中,我们可以看到专业加密硬件的几个关键特征:首先是安全域的物理隔离,通过双芯片设计将普通操作和密钥操作完全分开; 其次是经过认证的加密算法加速器(AES)和真随机数生成器(TRNG);最后是对物理攻击的防护,包括电压波动检测、温度监控等。这些特性 都不是简单的软件就能实现的,而是需要专门的硬件设计和工艺。

然而,这些认证也带来了一个有趣的悖论:为了通过安全认证,芯片制造商必须向评估机构披露完整的设计细节。这意味着,每个经过认证的 安全芯片,其内部实现都被至少一个政府机构完全掌握。这就回到了我们之前讨论的地缘政治问题:在追求硬件安全性的同时,我们不得不接受 对特定机构的信任。

硬件钱包的选择与取舍:存储密钥

Perfection is achieved, not when there is nothing more to add, but when there is nothing left to take away.

完美不是没有东西可以再加,而是没有东西可以再减。

当前市场上有多个知名的硬件钱包品牌,它们在安全芯片的选择上各有特点:Coldcard 采用 ATECC608A(一颗通过 FIPS 认证的 Microchip 加密芯片);Trezor 从早期的无安全芯片设计发展到现在的 Model T,集成 ST31H320;而中国的 OneKey Pro 则率先采用全球首颗获得 EAL 6+ 认证的消费级安全芯片(英飞凌 SLE78 级),将硬件钱包的物理安全等级提升到新的高度。

Common Criteria 的 EAL 等级 代表第三方测试的深度与严谨程度。

EAL 5+(Ledger ST31)已属「半形式化设计并测试」,

而 EAL 6+ 则要求「形式化验证设计并测试」,需系统化漏洞分析与关键模块形式化验证。

从实践看,5+ 升到 6+ 主要提升了对高级侧信道和故障注入攻击的防御保证,

但 并不能 消除我们前文提到的地缘政治与供应链信任问题。

这意味着什么:OneKey 迈向 EAL 6+ 芯片后,在物理攻击抵御层面逼近

何为“专业智能卡方案”?

业内通常指 独立、安全加固 的 Secure Element/Smart Card——

例如通过 Common Criteria EAL 6+/7 认证的 JavaCard(Infineon SLE78、NXP P5)

或银行 EMV 卡、电子护照所用的芯片。

这类芯片拥有物理防篡改封装、功耗/时钟/光学传感,专用加密协处理器,

并支持 ISO 7816 或 NFC 接口,常见于国民身份证、SIM 卡、银行 UKey。

与之不同,IBM 大型机所使用的 4767/4769 系列加密协处理器属于 PCIe HSM——

面向数据中心的高吞吐硬件安全模块,并非随身携带的“智能卡”。两者目标和形态完全不同。

专业智能卡方案;然而认证侧重于 实现正确性,并不能证明芯片绝对无后门。芯片原产国、Secure Boot 策略与固件更新机制仍是选择任何硬件钱包时必须权衡的关键因素。

硬件钱包芯片对比: - Coldcard:ATECC608A (Microchip) - Trezor Model T:ST31H320 - Ledger Nano S:ST31H320 - OneKey:ST31系列 每个选择都反映了制造商对安全性和可用性的不同权衡。 在众多选择中,Ledger Nano S/Plus的无蓝牙无电池版本值得特别推荐,原因如下:

首先,从维护难度来看,电子设备的可靠性与其复杂度成反比。锂电池的使用寿命通常是硬件钱包最大的短板,一般在2-3年后就会出现性能下降。更换电池不仅增加了维护成本,还可能影响设备的防水密封性。

其次,蓝牙技术虽然便利,但存在着难以完全解决的安全隐患。即使是最新的蓝牙5.0协议,依然面临着中间人攻击、重放攻击等威胁。2019年的KNOB(Key Negotiation Of Bluetooth)漏洞就证明了即使是最基础的蓝牙配对机制也可能存在严重缺陷。

相比之下,USB通信虽然看似"过时",但实际上提供了一个更可控的通信通道。USB协议是完全开放的,其安全性已经经过了decades的验证。当然,USB通信也不是完全没有风险,这就是为什么我们在后面会专门讨论USB安全的具体细节。

因此,在硬件钱包选择上,我们应该遵循"简单性是终极复杂性"的原则。Ledger Nano S/Plus的无蓝牙无电池设计,通过减少潜在的故障点和攻击面,实现了更高的可靠性和安全性。这种设计理念与比特币本身的哲学不谋而合:在关键的金融基础设施上,简单性和可靠性应该优先于便利性。

为了更好地理解Ledger交互游览器插件钱包的工作原理和使用流程,以下是一个基础的视频演示:

这个视频展示了Ledger的连接Metamask。通过观看,你可以清楚地看到这个硬件方案如何实现的钱包(公钥)导入,以及其简单而优雅的设计如何保证了私钥的安全性。最重要的是,视频展示了如何通过设备签名来实现完全离线的交易签名过程。

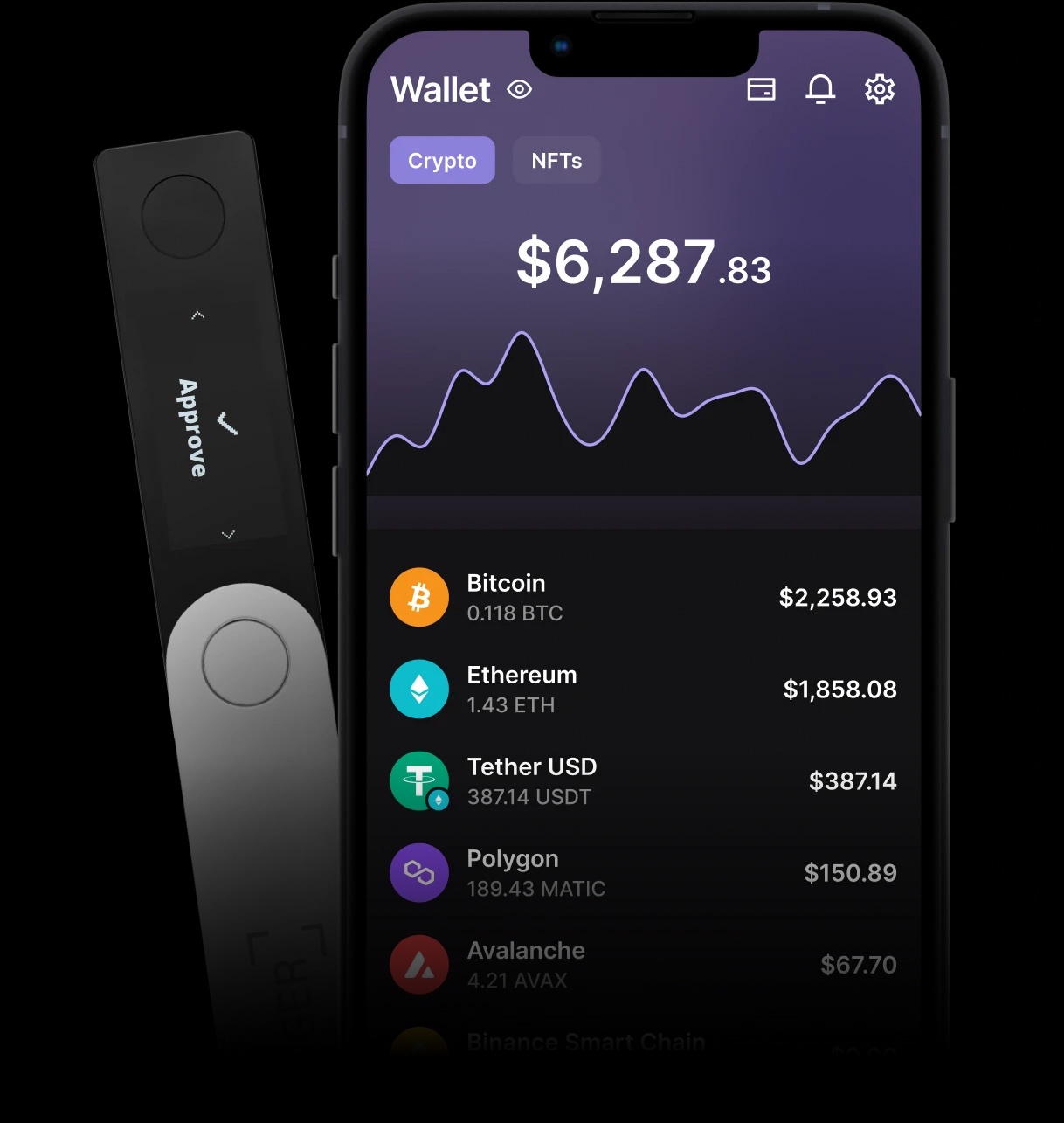

Ledger Live提供了直观的资产管理界面,支持包括比特币、以太坊、

稳定币以及各类DeFi代币在内的多种加密货币。简洁的界面设计让即使是

加密货币新手也能轻松管理自己的资产组合。

Ledger生态系统的另一个重要优势在于其无缝的用户体验。现代的加密货币投资者往往需要与不同的Web3应用程序交互,

而Ledger通过其WebUSB接口提供了广泛的浏览器插件钱包支持,用户可以直接在Metamask、Phantom等主流浏览器插件中使用硬件钱包签名。

这种整合程度远超其主要竞争对手Trezor。

Ledger Live提供了直观的资产管理界面,支持包括比特币、以太坊、

稳定币以及各类DeFi代币在内的多种加密货币。简洁的界面设计让即使是

加密货币新手也能轻松管理自己的资产组合。

Ledger生态系统的另一个重要优势在于其无缝的用户体验。现代的加密货币投资者往往需要与不同的Web3应用程序交互,

而Ledger通过其WebUSB接口提供了广泛的浏览器插件钱包支持,用户可以直接在Metamask、Phantom等主流浏览器插件中使用硬件钱包签名。

这种整合程度远超其主要竞争对手Trezor。

在保持安全性的同时提供如此友好的用户体验,这正是Ledger能够在硬件钱包市场长期保持领先地位的关键原因之一。 无论是通过Ledger Live查看资产变化,还是与DeFi应用交互,用户都能获得流畅且安全的体验。这种易用性使其成为了 连接传统金融用户和加密货币世界的理想桥梁。

然而,值得注意的是,这种便利性需要在安全性的框架内来理解。对于大额比特币储蓄,我们仍然建议使用完全离线的 方式,将日常交易用的小额资金与长期储蓄完全隔离。Ledger的passphrase功能为这种隔离提供了理想的技术支持。

Ledger Live作为Ledger硬件钱包的配套软件, 支持超过1500种加密货币。即使使用离线的Nano S/Plus,也可以通过导入只读钱包(watch-only wallet) 的方式监控你的资产变化。这种设计既保证了私钥的安全性,又不影响资产的可视性。 虽然本文主要关注比特币的长期储蓄,但我们也必须承认一个现实:在牛市期间,很多人会希望通过交易其他加密货币(altcoins)来增加自己的比特币持仓量。在这种情况下,Ledger的全面生态系统显示出了独特的优势。

相比Coldcard或Seed Signer这样专注于比特币的硬件钱包,Ledger因为其悠久的历史,构建了最为完整的altcoin支持生态。这种广泛的支持不是简单的功能堆砌,而是基于相同的安全架构:每种货币的私钥都受到安全芯片的保护,同时支持观察钱包功能。

这种设计允许用户在不损害安全性的前提下,实现"币本位"的投资策略。例如,你可以在牛市期间使用altcoin交易来累积比特币,同时将主要的比特币储蓄保持在完全离线的状态。Ledger Live的观察钱包功能使得这种策略的执行变得简单而安全。

然而,这种便利性也带来了额外的复杂性。用户需要清醒地认识到:支持的币种越多,软件的攻击面就越大。这就是为什么我们建议将大额比特币储蓄与日常交易用的其他币种分开存储,可以使用不同的密码短语(passphrase)来实现这种隔离。

DeFi风险:以史为鉴

2023年12月的Ledger Connect Kit事件 提醒我们,即使是最安全的硬件钱包,在与DeFi生态交互时也可能面临风险。攻击者通过劫持npm包,在短短5小时内造成约60万美元的损失。 这个事件证明了将比特币储蓄与DeFi交互完全隔离的必要性。 虽然Ledger提供了优秀的多币种支持,但我们必须清醒地认识到:任何与DeFi生态的交互都会带来额外的风险。这些风险不是来自硬件钱包本身, 而是来自于复杂的DeFi生态系统和各种集成接口。

以2023年12月的Ledger Connect Kit事件为例,攻击者通过劫持一个前员工的npm账号,植入了恶意代码。这次事件影响了包括SushiSwap、 Phantom、Balancer在内的多个知名DeFi项目。虽然Ledger团队在40分钟内就部署了修复方案,但仍然造成了大约60万美元的损失。

这个事件给我们的启示是: 1. 比特币的长期储蓄必须与DeFi交互完全隔离 2. 使用不同的passphrase来区分不同用途的钱包 3. 在进行DeFi操作时,只使用专门的小额交易钱包

这也正是为什么我们始终强调:虽然Ledger提供了便利的多币种支持,但主力的比特币储蓄应该使用完全离线的方式保管,避免与任何在线服务 或DeFi协议产生关联。便利性和安全性往往是一对矛盾,在涉及重要资产时,我们必须偏向安全性。

无状态签名设备:回归比特币的本质

Those who would give up essential Liberty, to purchase a little temporary Safety, deserve neither Liberty nor Safety.

以牺牲基本自由换取一时安全的人,既不配拥有自由,也不配拥有安全。

在理解Seed Signer这类无状态(stateless)设备之前,我们需要重新思考一个基本问题:比特币的私钥到底需要被"存储"吗?事实上,每次交易只需要在签名时临时重建私钥,完成签名后立即销毁。这种深刻的认知,催生了一种全新的硬件钱包设计理念。

Seed Signer的设计极其简单:一个树莓派Zero主板、一个显示屏和一个摄像头。正是这种简单性使其

成为了真正可验证的开源硬件方案。用户通过手绘二维码输入种子信息,设备仅在签名时临时重建私钥,

完成后立即从内存中清除所有敏感数据。这种极简设计确保了

用户可以完全掌控和验证每个硬件组件,实现真正的air gap隔离。

Seed Signer从名字到实现都体现了这种设计理念。它由两个核心部分组成:一个用于信息输入的手绘二维码系统,和一个用于签名的简单计算设备。这种设计不仅最大限度地减少了攻击面,还完美地实现了air gap(空气隔离)。

Seed Signer的设计极其简单:一个树莓派Zero主板、一个显示屏和一个摄像头。正是这种简单性使其

成为了真正可验证的开源硬件方案。用户通过手绘二维码输入种子信息,设备仅在签名时临时重建私钥,

完成后立即从内存中清除所有敏感数据。这种极简设计确保了

用户可以完全掌控和验证每个硬件组件,实现真正的air gap隔离。

Seed Signer从名字到实现都体现了这种设计理念。它由两个核心部分组成:一个用于信息输入的手绘二维码系统,和一个用于签名的简单计算设备。这种设计不仅最大限度地减少了攻击面,还完美地实现了air gap(空气隔离)。

这种设计最引人注目的特点是完全不存储任何私钥或种子信息。每次使用时,用户需要通过扫描手工绘制的二维码来输入种子信息。这种看似"不便"的设计实际上是一种极致的安全考量:如果设备本身不存储任何敏感信息,那么它就不可能泄露这些信息。

通信方案同样体现了极简主义:摄像头用于读取交易信息和种子信息,显示屏用于展示待签名的交易细节和最终的签名结果。这种单向的物理通信方式从根本上杜绝了远程攻击的可能性。更重要的是,这种设计使得整个设备的行为完全可预测和可验证。

这种设计理念某种程度上代表了比特币硬件方案的一个重要发展方向:不是通过添加更多的安全特性来保护密钥,而是通过彻底消除密钥的持久存储来规避风险。这种方案虽然在使用便利性上有所牺牲,但为那些追求极致安全性的用户提供了一个真正可验证的选择。

这篇Bitcoin Magazine的详细指南 涵盖了从硬件采购、组装到具体使用的完整流程。虽然文章很长,但考虑到这关系到你的财富安全, 建议花时间仔细阅读。文章同时也展示了开源硬件方案的优势:每个细节都是透明和可验证的。 如果您已经读到这里,相信您已经理解了比特币私钥安全存储的核心理念。而Seed Signer作为一个完全开源的签名设备,完美地体现了这些理念。如果您的目标是长期持有比特币,我强烈建议您在采取行动之前,花几个小时仔细阅读和思考上述指南。让时间投资在学习和理解上,这比盲目追求快速行动要明智得多。毕竟,在加密货币世界里,无知往往比粗心更危险。

为了更好地理解SeedSigner的工作原理和使用流程,以下是一个基础的视频演示:

这个视频展示了SeedSigner的完整构建和使用过程。通过观看,你可以清楚地看到这个开源硬件方案如何实现真正的air gap隔离,以及其简单而优雅的设计如何保证了私钥的安全性。最重要的是,视频展示了如何通过手绘二维码来实现完全离线的交易签名过程。

关于多签名与密钥分片:一个清醒的认识

Complexity is the worst enemy of security.

2025年2月,加密交易平台 Bybit 遭遇史上最大规模的以太坊盗窃事件——黑客盗走了约 401,000 枚 ETH,按当时市值约 15 亿美元。

黑客并未使用什么高深手段,只是利用智能合约中的“升级权限”——修改 owner 地址,即完成了对资金的接管。漏洞发生在他们依赖的 Safe{Wallet} 基础设施中,攻击者通过注入恶意 JavaScript 操作交易签名条件,伪装成正常操作完成资金转移。

所谓“升级能力”听起来是灵活,其实是安全性的灾难。多签本应是安全的,但只要合约允许动态变更 owner,就相当于门锁可以被热插拔,锁再多也没用。

与之形成鲜明对比的是比特币的多签结构:在地址创建时即固定所有签名人和规则,任何后续修改都无可能。比特币的 P2SH 多签天然不可升级,不依赖程序逻辑,避免了“代码即漏洞”的尴尬。

相关英文新闻报道:Business Insider

概要:多签≠更安全。在个人比特币储蓄场景中,无论是多人参与的多签,还是单人控制的伪多签,都存在难以回避的博弈风险和操作陷阱。我们从博弈论出发,厘清其中的人性困局与结构性误区。

一、多方多签:人的问题永远是安全的短板

在多人2-of-3多签结构中,理论上需要两个签名者达成共识才能动用资金。这本意是为了防止单点故障,增强容错性。但博弈论告诉我们,只要存在多人持权,就始终存在“最小合谋门槛”问题——攻击者只需说服两人,即可绕过任何防御。

更现实的风险在于,第三人可能被收买、胁迫或因关系变质而背叛。一旦触发人性变量,技术保护便失去意义。这种结构并未消除信任,而是将信任从设备转移到了人。我们称之为“信任重定向的假安全”。

FBI研究指出,社会工程攻击者常通过社会关系图谱识别最容易动摇的密钥持有者。即使有地理分布,一旦社交网络暴露,攻击路径就可能形成。参见:FBI社交网络调查手册。 在实际攻击中,社会关系往往构成密钥系统的最大泄密点。贿赂、关系渗透和家庭胁迫都是常见的合谋诱因。因此,只要多签依赖于“多个人类”,就无法避免人性攻击面。

二、单人多签:复杂化的单点失败

有些用户出于“看起来更安全”的心理,采用自己持有全部密钥的 2-of-3 方案。这种“伪多签”结构在形式上是分权,实质上仍是单点控制。如果攻击者能够获取你的所有设备、备份或访问入口,那么攻击结果与破解单签毫无差别。

FBI 和 CISA 均指出,攻击者常通过 SIM 卡劫持、社工钓鱼等手段掌控受害者手机,再利用其邮箱、云端备份恢复其他关键入口。详见: CISA 指南。 很多人可能会质疑:“你不可能拿到我所有的设备和备份。”但现实是,攻击者往往只需突破一个设备、一套云服务账户,就能拿到“全部”。FBI 和 CISA 的案例显示,大多数攻击者会优先瞄准手机,通过 SIM 卡劫持控制短信,再重置邮箱密码、接管云存储、读取密码管理器,进而连锁控制所有资产。即使用户使用多个设备,如果它们之间存在自动同步、使用相同云账户或浏览器密码同步,那这些“独立”的备份其实都在一个逻辑攻击面上。换句话说,攻击者无需物理触碰每一份备份,只要拿下你常用的设备或账户,就能“聚合”你所有的密钥。

学术研究表明,个人用户难以维持多个密钥的物理隔离。无论是多签、多地备份,还是混合存储媒介,最终都会因为便利性、人类错误或信息泄露而在操作上“聚合”。 一项操作安全(OPSEC)研究显示,即便接受培训的普通人也难以执行密钥的真正物理隔离。见:MILCOM OPSEC实验报告。 从学术角度看,个人用户试图实现真正的密钥隔离,往往面临五重困境:

- 便利性与安全性的结构性冲突:为了避免日常使用麻烦,多数人会将原本分散的密钥重新集中;

- 地理与社会资源受限:如将备份存放亲友家或银行柜时,引入信任问题或操作延迟;

- 人类单点故障:只要一个人掌握所有密钥位置,攻击者可通过社工或钓鱼顺藤摸瓜;

- 系统复杂性导致操作失误:多设备、多备份、多工具并存,容易混淆或遗忘;

- 攻击者具有经济非对称优势:用户需保护所有入口,而攻击者只需突破最薄弱一环,如邮箱或常用手机。

这五个因素交织在一起,形成了一个复杂的博弈结构。攻击者只需找到一个薄弱环节,就能突破整个系统的防线。而用户则需要在多个层面上保持警惕,才能确保资产的安全。

因此,单人多签的“冗余”设计并未真正提升安全性,反而可能因为复杂性增加了操作失误的风险。攻击者只需突破一个环节,就能获取所有密钥。如果三把密钥都存在于同一国家、同一家庭网络,或同一物理空间,那么从博弈视角看,这不是3个独立控制点,而是一个带复杂包装的单点失效系统。你看似做了“冗余”,实际只是提高了使用门槛,却未提升攻击成本。

安全最佳实践共识认为,个人无法实现与机构相同等级的密钥隔离。最常见的替代策略包括委托可信第三方托管部分密钥,或使用专业多签托管服务。而对于坚持完全自托管的人来说,必须接受“绝对隔离是理论理想,而非现实状态”这一事实。

而托管存在的问题,正如之前所论述的,也不够“比特币级别的安全”。

相比之下,还不如采用分仓策略(如用不同钱包、不同助记词、不同 passphrase 管理资产),能让攻击者最多只获取部分资金。这种“最坏情况限损”设计才是真正从博弈论角度合理的结构。

结论:不要被“技术复杂性”误导,真正的安全来自结构的简约与控制面的封闭。对于个人比特币持有者来说,掌握简单结构、明确风险边界,才是防御人性弱点与现实攻击的最佳方式。

单人多签的博弈论补充:转换博弈模型以求生

对于那些在了解单人多签的复杂性与潜在风险后,仍决定以此作为最终资产储存方案的朋友,我恳请您从博弈论的视角,进一步思考以下几点。这或许能在极端情况下,为您保留一线生机。

多签的固有风险:信息泄露的门槛

传统的2/3多签结构,其安全模型基于密钥的分散保管。然而,这也直接意味着,一旦攻击者掌握了其中2/3的关键信息(例如,两把私钥或其备份),您的资产便面临100%被盗的风险。在单人持有多签所有密钥的场景下,这种风险并未因“多签”而降低,反而可能因为管理的复杂性被放大。

一种替代思路:双层Passphrase与概率性防御

相较于管理多套独立的完整私钥(例如2/3多签中的三把密钥),我们可以利用BIP39 passphrase的特性,设计一种“双层passphrase防御”策略,这在记忆负担上可能更优。核心思想是:在助记词(seed word)可能已经泄露的极端假设下(例如,通过物理搜查获得),您的资产安全进一步依赖于两个独立的passphrase,我们称之为Passphrase X 和 Passphrase Y。

- 使用Passphrase X:与助记词结合,生成钱包X,存放例如总资产10%的资金(可作为第一层哨兵或蜜罐)。

- 使用Passphrase Y:与助记词结合,生成钱包Y,也存放例如总资产10%的资金(可作为第二层哨兵或蜜罐)。

- 使用Passphrase Z(例如,由X和Y以特定方式拼接而成如X+Y,或者是一个基于X和Y才能推导出的、更复杂的独特短语):与助记词结合,生成钱包Z,存放剩余80%的核心资产。

在这种设计下:

- 攻击者胁迫您交出Passphrase X,仅获得10%资产。

- 进一步胁迫交出Passphrase Y,再获得10%资产。此时,您总共损失了20%。

- 核心资产(钱包Z)的获取,则依赖于Passphrase Z。攻击者即便获得了X和Y,也未必能直接推导出Z(除非Z的构造方式被您泄露或过于简单)。这为博弈留下了空间,也使您在记忆上可能只需要牢记X和Y两个基本片段(以及它们的组合方式Z),而非三个完全不相关的密钥。

这种策略的优势在于:

- 分级损失:部分泄露不等于全部损失,为应对胁迫提供了缓冲。

- 蜜罐/哨兵:Passphrase X 和 Y 控制的钱包可以作为早期预警信号,或用以迷惑攻击者,使其误以为已得手而放松警惕。

- 博弈空间:攻击者难以确定是否已获取全部信息,或者如何安全获取剩余部分,这增加了他们的行动成本和不确定性。

- 潜在的记忆优势:相较于记忆三套完整且独立的私钥信息(如用于2/3多签),记忆两个核心passphrase片段及其组合方式可能更易于管理和隐藏。

物理胁迫下的博弈:延长博弈,增加生机

即便上述设计未能完全说服您采纳,我也恳请您记住这个核心思路:通过分层、多阶段的防护,迫使攻击者相信您仍有未交出的“底牌”或更深层次的秘密。

在遭遇暴力胁迫(如“橡胶管攻击”或“五美元扳手攻击”)这类极端情况时,如果攻击者在破解了您看似“最终”的防御(例如,获取了您交出的多签设备并完成了签名,或者得到了部分passphrase)后,发现仍未能完全控制所有资产,他们可能会重新评估您的“利用价值”。他们会思考,与其立即采取灭口这类导致博弈彻底结束的极端手段,不如暂时留您一线生机,以期获取更多信息或剩余资产。因为一个可能还掌握着“秘密”的活人,比一个确认一无所有的死人,对他们而言或许更有潜在价值。

囚徒困境的破解:化一次博弈为持续博弈

这正是借鉴了破解“囚徒困境”中双输局面的核心要素:努力将一次性的、信息可能完全暴露的博弈,巧妙地转变为一个看似可持续、信息不完全的“永恒博弈”。通过这种方式,您增加了自身在绝境中的生存概率。您的目标是让攻击者相信,与您合作(即不立即伤害您)比单方面行动(立即灭口)能获得更大的(或更确定的)利益。

当然,这并非万无一失的保险,但它提供了一种在绝望中争取主动的思维方式。请您务必记住这一点,并结合自身情况深思熟虑,设计出既能保障资产安全,又能在最坏情况下为自己争取最大生还可能的策略。

比特币的传承:化繁为简的遗产规划

In the digital age, the true measure of technology lies not merely in amplifying today’s efficiency, but in forging a lasting pathway of wealth and knowledge for generations to come. If we harness innovation only to accelerate the present without ensuring its inheritance, all we achieve may eventually slip into oblivion.

在数字时代,技术的价值不只在于提升当下的效率,更在于为后人留下一条可延续的财富与知识之路。若我们只用技术加速当下,却不为未来的传承铺路,那我们所达成的一切终将化作虚空。

最著名的案例是比特币早期参与者Mircea Popescu,他在2021年6月在哥斯达黎加海滩游泳时意外溺亡。据传他控制着多达100万枚比特币, 这些比特币可能永远锁在了区块链上。同样在2023年6月,一群亚马逊员工在参与深海探险"泰坦尼克号"时遇难,其中包括持有大量加密货币的 人士。这些悲剧性事件提醒我们:死亡往往是突如其来的,如果没有适当的传承计划,巨额的数字财富可能会永远消失。 我们前面讨论的所有技术方案,最终都要面对一个现实问题:如何确保这些数字资产能够传承给下一代?这个问题之所以重要,是因为比特币不同于传统资产,没有中心化的机构可以协助遗产继承。如果私钥丢失,这些资产将永远锁死在区块链上。比特币历史上已经发生过太多因意外事故而导致巨额资产永久丢失的案例。这些案例提醒我们,传承规划不是可选项,而是必需品。

在传统金融体系中,遗产继承有完整的法律框架和执行机制。但在比特币世界里, 如果私钥无法传递,再完善的遗嘱也无济于事。这就是为什么我们的方案必须 足够简单,能在生命的最后时刻可靠地传递。有的人会建议采用复杂的多签名方案, 但试想一下,在那个时刻,你能否清晰地解释这些复杂的技术细节? 在这个背景下,我们之前强调的passphrase简单性就显得格外重要。一个理想的passphrase应该:

- 容易记忆和传递

- 有特殊的个人意义

- 能在紧急情况下清晰表达

实际上,passphrase可以成为你的"最后遗言"(last will)。当助记词通过物理方式(如保存在书中)代代相传时,passphrase则可以在最后时刻口头传递。正是这种简单性,才能确保在生命的关键时刻,这笔财富能够顺利地传承下去。

这也提醒我们,在设计比特币储存方案时,不仅要考虑安全性,还要考虑可传承性。过于复杂的方案可能会因为无法传递而失效,反而是简单而优雅的解决方案更容易经受时间的考验。正如比特币本身的设计一样,真正的智慧往往体现在把复杂的问题简单化的能力上。

神经科学研究指出,在遭遇严重脑震荡或车祸导致的创伤后,大脑最容易遗忘的是最近的记忆,而童年与青春期形成的长期记忆则最为稳定。

因此,选择一个源自你青春期的重要记忆作为passphrase,不仅更容易长久记住,也有可能在重大事故发生时成为你最可能还记得的信息。

参考文献:Kandel, E. R., Schwartz, J. H., Jessell, T. M. et al. (2013). Principles of Neural Science (5th ed.). McGraw-Hill.

该书指出,在脑震荡或创伤性事件后,短期记忆受损更为常见,而青春期等早期情节记忆更容易保存。

这也是比特币的人性之处:让你用生命中最美好的记忆来守护你的财富。比特币不是冰冷的代码,它尊重人的脆弱性与记忆机制,鼓励你选择那些印刻于青春岁月的片段作为你的数字密钥。

数字文明的遗产:来自比特币的时间胶囊

历史上曾经出现过数百亿人,但被记录在历史书中的,仅有极少数名字。甚至有的文明,在被彻底遗忘之后,才被后来的考古学者重新发现。例如,赫梯文明曾一度湮没于古代中东的历史尘埃中,直到19世纪末,考古学家在安纳托利亚发现了数以千计的楔形文字泥板,才重新确认了这个曾与古埃及抗衡的强大帝国的存在。然而,在赫梯人的文献中,并没有留下哪怕一位具有持续影响力的个人姓名。

如果比特币的最终形态是一种去中心化的财富与记忆保管机制——那么它的传承结构,特别是口头传递的 passphrase 设计,或许将为人类创造一种全新的“数字考古”路径。

就像阿里巴巴与四十大盗的传说中,那个“芝麻开门”的密码开启的是一座隐秘宝藏,比特币世界中被遗忘的 passphrase,也许会引导未来的“比特币考古学家”重新打开某个匿名者的数字遗产。他们所依靠的,不是暴力破解,而是重读那个人的一生:他的童年、青春、爱好、语言习惯、文化背景——这些成为了线索。

在墨西哥文化中,有这样一句话:“只要一个人还在他人心中被记起,他就没有真正死去。”——而比特币的遗产机制,也许将为这种纪念提供全新的仪式感:当亲属想要找回某人的 passphrase,不得不重返他生活的细节,重新体验他的成长轨迹。这是一种技术所促成的人文回望,一种以加密为壳、以记忆为钥的数字悼念方式。

当物理世界最终走向热力学的熵寂,比特币的这种“记忆即资产”的传承方式,可能成为人类文明残影中的某种温柔回声——它不只是金融工具,而是一种铭记个体生命、鼓励代际传承的文化机制。

结语

The devil is in the details.

魔鬼藏在细节之中。

正如密斯·凡·德罗所说,魔鬼藏在细节之中。在比特币安全存储的实践中,许多关键的技术细节都需要专业指导:

关键技术细节示例:

- 硬件钱包导入细节

- 使用Ledger恢复助记词时,是选择12词还是24词?

- 为什么Ledger Live显示"导入成功"但余额为零?

- 如何验证导入的助记词是否正确?

- 临时密码短语管理

- 临时密码短语应该保存在设备中还是每次重新输入?

- 如何检验密码短语是否正确生效?

- 更换设备时如何迁移密码短语设置?

- 地址派生路径问题

- 为什么相同助记词在不同钱包显示不同地址?

- native segwit和nested segwit的路径区别?

- 更换钱包软件时如何确保地址一致?

- 交易广播和节点选择

- 如何安全地广播离线签名的交易?

- Electrum节点和全节点的区别与选择?

- 如何验证节点的可靠性?

- 私有节点和公共节点的隐私影响?

- 隐私保护策略

- 如何避免地址重用?

- 什么是币混(CoinJoin)以及如何安全使用?

- 如何防止交易图分析?

- 如何使用PayJoin保护隐私?

- UTXO管理和交易费用

- 如何有效管理UTXO以降低未来交易成本?

- 如何选择最优的交易费率?

- 找零地址的安全管理策略?

- 如何处理"粉尘攻击"?

- 移动端配置

- Sparrow对应的移动端方案选择

- 如何确保手机钱包的安全性?

- 冷热钱包之间如何安全交互?

- 观察钱包设置

- 如何安全导出/导入公钥信息?

- 多个观察钱包之间如何同步?

- 如何避免观察钱包泄露隐私?

- 紧急预案准备

- 硬件钱包损坏时的应急方案

- 如何准备安全的备份设备?

- 跨境旅行时的资产访问策略

以上每个细节都可能影响到您的资产安全。一个看似简单的错误配置可能导致:

- 资金无法访问

- 交易费用不必要的浪费

- 隐私泄露

- 安全隐患

我可以提供以下专业咨询服务:

- 基于您的具体需求和风险偏好,定制安全策略

- 硬件钱包设置和配置的逐步指导

- UTXO管理和隐私保护的最佳实践指导

- 节点设置和交易广播的安全策略

- 根据您的家庭情况量身定制的传承规划

- 现有安全方案的审查和评估

如需专业咨询,请联系:

- 电子邮件:william.yang@trustlessenterprise.com

- 提供远程和面对面咨询服务

- 为个人和机构提供定制化解决方案

- 确保严格的保密性

请记住:对于大额比特币持有者来说,专业指导的成本相比不当设置带来的潜在风险而言微不足道。您的数字资产值得获得与传统重要投资同等级别的专业保护。 在数字资产安全领域,每一个细节都可能关系重大。专业指导不仅能帮您避免潜在风险,更能让您真正理解并掌控自己的数字资产安全。